Bạn có thể tích hợp vCenter Server với một Active Directory (AD) Domain để tận dụng các lợi ích về quản lý tập trung tài khoản người dùng. Bài viết này sẽ hướng dẫn chi tiết các bước thực hiện, lưu ý quan trọng và cập nhật thông tin mới nhất cho phiên bản VM vSphere 8.0.

Lợi ích khi quản lý AD Domain trên vCenter:

- Quản lý tập trung người dùng và nhóm: Sử dụng tài khoản người dùng và nhóm đã có sẵn trong AD Domain để cấp quyền truy cập cho vCenter Server, giúp đơn giản hóa quản lý quyền và tăng tính bảo mật.

- Cải thiện trải nghiệm người dùng: Người dùng có thể đăng nhập vào vCenter Server bằng tài khoản AD quen thuộc, loại bỏ nhu cầu quản lý nhiều tài khoản riêng biệt.

- Tăng cường tính an toàn: tận dụng các chính sách bảo mật của AD Domain để quản lý quyền truy cập cho vCenter Server.

Lưu ý quan trọng:

- vCenter Server chỉ có thể tích hợp với AD Domain có Domain Controller (DC) cho phép ghi dữ liệu (writable DC). Tích hợp với Read-Only Domain Controller (RODC) không được hỗ trợ.

- Để cấp quyền truy cập cho người dùng và nhóm trong AD Domain, bạn cần tích hợp vCenter Server với AD Domain.

Ví dụ:

Để cho phép một người dùng trong AD Domain đăng nhập vào vCenter Server bằng vSphere Client, bạn cần thực hiện tích hợp và gán cho người dùng đó quyền Administrator.

Điều kiện yêu cầu để quản lý AD Domain trên vCenter:

- Tài khoản đăng nhập vCenter Server phải thuộc nhóm SystemConfiguration.Administrators trong vCenter Single Sign-On (SSO).

- Tên hệ thống của thiết bị vCenter Server phải là một Tên miền đủ điều kiện (Fully Qualified Domain Name - FQDN). Nếu bạn đặt địa chỉ IP làm tên hệ thống trong quá trình triển khai, bạn sẽ không thể tích hợp vCenter Server với AD Domain.

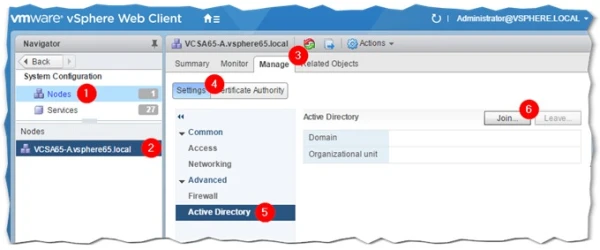

Hướng dẫn từng bước:

- Đăng nhập vSphere Client: Sử dụng tài khoản

administrator@your_domain_name để đăng nhập vào vCenter Server.

- Điều hướng menu: Trong vSphere Client, chọn Administration > Single Sign On > Configuration.

- Cấu hình Identity Provider: Chọn tab Identity Provider và chọn Active Directory Domain làm loại Identity Provider.

- Bắt đầu tích hợp (JOIN AD): Nhấp vào nút JOIN AD.

- Cung cấp thông tin chi tiết: Trong cửa sổ Join Active Directory Domain, cung cấp các thông tin sau:

- Domain: Tên miền AD Domain của bạn, ví dụ:

mydomain.com. Không nhập địa chỉ IP vào ô này.

- Organization Unit (OU) (tùy chọn): Đường dẫn đầy đủ của OU theo định dạng LDAP FQDN, ví dụ:

OU=Engineering,DC=mydomain,DC=com. Lưu ý: Chỉ sử dụng trường này nếu bạn quen thuộc với LDAP.

- Username: Tên người dùng theo định dạng User Principal Name (UPN), ví dụ:

jchin@mydomain.com. Lưu ý: Định dạng tên đăng nhập cấp thấp (DOMAIN\UserName) không được hỗ trợ.

- Password: Mật khẩu của người dùng.

- Khởi động lại nút (tùy chọn): Để áp dụng các thay đổi, bạn có thể cần khởi động lại nút vCenter Server.

Lưu ý:

- Việc khởi động lại nút có thể làm gián đoạn dịch vụ. Hãy xác định thời gian phù hợp để tiến hành.

- Các thông tin được cập nhật trong bài viết này phản ánh phiên bản mới nhất của VM vSphere 8.0. Đối với các phiên bản trước đó, có thể có đôi chút khác biệt về giao diện hoặc quy trình.

7. Hoàn thành tích hợp:

- Nhấn JOIN để tiến hành tích hợp vCenter Server với AD Domain.

- Nếu thành công, tùy chọn JOIN AD sẽ tự động đổi thành Leave AD.

8. Rời khỏi AD Domain (tùy chọn):

- Để rời khỏi AD Domain, nhấp vào LEAVE AD.

9. Khởi động lại vCenter Server:

Lưu ý quan trọng:

- Khởi động lại vCenter Server là điều cần thiết để áp dụng các thay đổi. Việc không khởi động lại có thể gây ra sự cố khi sử dụng vSphere Client. Xác định thời gian phù hợp để tiến hành nhằm tránh gián đoạn dịch vụ.

10. Thêm nguồn nhận dạng bổ sung (tùy chọn):

- Chọn tab Identity Sources (Nguồn nhận dạng) và nhấp ADD (Thêm).

- Trong cửa sổ Add Identity Source (Thêm nguồn nhận dạng), chọn Active Directory (Integrated Windows Authentication) (Active Directory - Xác thực tích hợp Windows) làm loại nguồn nhận dạng.

- Nhập thông tin cấu hình nguồn nhận dạng của AD Domain đã tích hợp, sau đó nhấp ADD (Thêm).

Cài đặt nguồn nhận dạng chi tiết:

| Trường dữ liệu |

Mô tả |

| Domain name (Tên miền) |

Tên miền AD Domain theo định dạng FQDN. Không nhập địa chỉ IP. |

| Use machine account (Sử dụng tài khoản máy tính) |

Chọn tùy chọn này để sử dụng tài khoản máy tính cục bộ làm SPN (Service Principal Name - Tên chính dịch vụ). Khi chọn, bạn chỉ cần cung cấp tên miền. Không chọn nếu bạn dự định đổi tên máy tính. |

| Use Service Principal Name (SPN) (Sử dụng Tên chính dịch vụ (SPN)) |

Chọn tùy chọn này nếu bạn dự định đổi tên máy tính cục bộ. Cần cung cấp SPN, tên người dùng có thể xác thực với nguồn nhận dạng và mật khẩu của người dùng đó. |

| Service principal name (Tên chính dịch vụ) |

SPN giúp Kerberos xác định dịch vụ Active Directory. Bao gồm tên miền, ví dụ: STS/example.com. Bạn có thể cần chạy lệnh setspn -S để thêm người dùng mong muốn. Tham khảo tài liệu của Microsoft để biết thêm thông tin về setspn. |

| Username (Tên người dùng) |

Tên người dùng có thể xác thực với nguồn nhận dạng này. Sử dụng định dạng địa chỉ email, ví dụ: jchin@mydomain.com. Bạn có thể xác minh Tên người dùng chính (User Principal Name) bằng Trình chỉnh sửa Giao diện Dịch vụ Active Directory (ADSI Edit). |

| Password (Mật khẩu) |

Mật khẩu của người dùng được sử dụng để xác thực với nguồn nhận dạng, khớp với người dùng được chỉ định trong Tên người dùng chính. Bao gồm tên miền, ví dụ: [email address removed]. |

Kết quả:

- Bạn sẽ thấy AD Domain đã được tích hợp hiển thị trên tab Identity Sources (Nguồn nhận dạng).

Lưu ý:

- Thông tin được cập nhật trong bài viết này phản ánh phiên bản mới nhất của VM vSphere 8.0. Đối với các phiên bản trước đó, có thể có đôi chút khác biệt về giao diện hoặc quy trình.